RedHunt Labs, a publié une recherche sur l’état de l’art des configurations DNS pour la protection des emails (lutte contre les spams avec les technologies SPF, DKIM et DMARC).

Nous vous proposons une traduction en 2 parties librement inspirée de l’article d'origine en anglais de Somdev Sangwan (February 10, 2022).

Ce travail de recherche a porté sur plus de 2 milliard de domaines (aka DNS) et commence par un questionnement et des rappels sur les fondamentaux:

Que se passerait-il si un acteur malveillant pouvait envoyer un email en se faisant passer pour votre domaine?

"Internet-Wide Study: State of SPF, DKIM, and DMARC ..."

Etude sur la mise en application des standards SPF, DKIM et DMARC impliquant plus de 2 milliards de serveurs mail et DNS.Un acteur malveillant peut effectivement (très) probablement usurper votre domaine pour envoyer du pourriel (i.e. on croira que ça vient de votre domaine légitime, de vous quoi…).

L’étude porte sur les cas classiques de manque de configuration ou d’erreurs qui laissent la porte ouverte à des attaques, explique comment les prévenir et propose enfin quelques bonnes pratiques à mettre en œuvre.

Back to basics

Kezako un DNS?

DNS pour Système de Noms de Domaines, représente un ensemble de protocoles qui traduisent les adresses sur internet.

C’est comme un grand annuaire d’Internet: vous rentrez un nom de domaine, le DNS fournit l’adresse IP qui correspond au nom de domaine.

Exemple: g-echo.fr et 91.197.138.19

Aussi simple que puisse paraître le mécanisme des DNS, ces derniers ont beaucoup évolué depuis leur création; au-delà du côté annuaire, les DNS servent de support à différents mécanismes de sécurité à travers des entrées DNS.

Kezako une entrée DNS?

Les entrées DNS sont des instructions stockées dans les fichiers de configuration d’un serveur DNS, pour un domaine donné.

Voici quelques exemples d’entrées DNS et leur usage:

A/AAAA: Adresses ipv4 (A) ou ipv6 (AAAA) associées au domaine,

CNAME: alias que vous souhaitez donner à votre domaine,

On peut imaginer un CNAME www.g-echo.fr => lizard.g-echo.fr par exemple !:°)MX: adresse ip du ou des serveurs de mail du domaine (avec une pondération),

TXT: contenu texte arbitraire, utilisé par différents types de parties prenantes.

Pour la suite de l’étude, on considère le champs TXT que l'on utilise par exemple à prouver que vous êtes le propriétaire du domaine. Ces champs TXT permettent la mise en œuvre de SRV, SPF, DKIM, DMARC....

Alternative aux DNS: clin d'oeil à Louis POUZIN

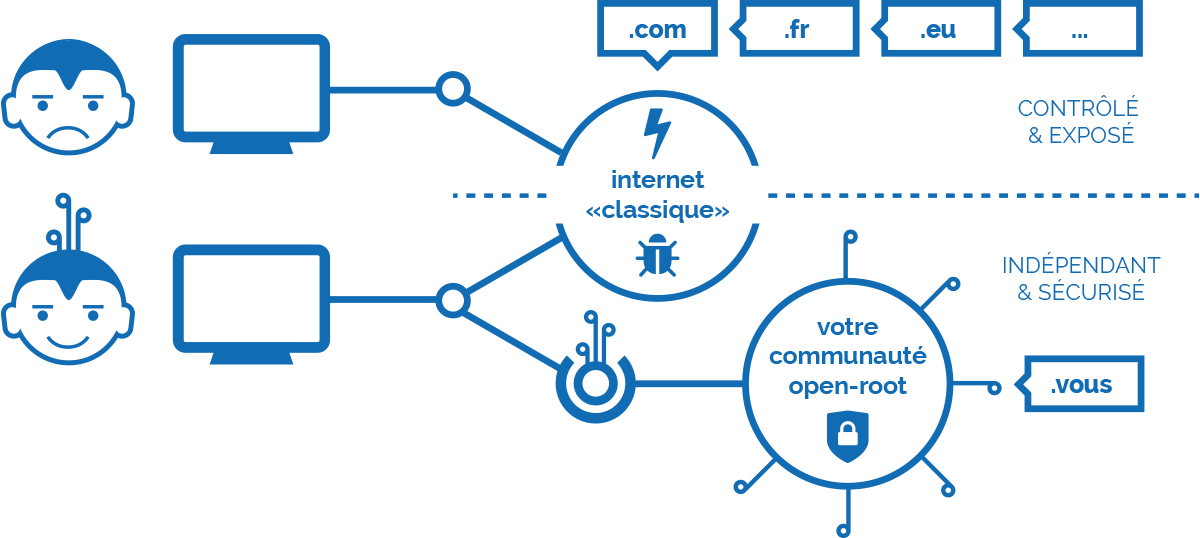

Louis Pouzin est l’inventeur du datagramme et d’un nouvel internet basé sur RINA ou la racine DNS c’est vous (Cf. site web open-root).

Kezako le domain Spoofing ?

Le spoofing de domaine est une attaque qui consiste à envoyer un email en se faisant passer pour un utilisateur licite du domaine. Cette attaque est utilisée pour l’envoi de mails de spam et de phishing.

Cette attaque se base sur les mécanismes sous-jacents du protocole SMTP (Simple Mail Transfer Protocol), le protocole utilisé pour envoyer des mails. Dans SMTP, chaque partie d’un email peut être forgée sans qu’on puisse a posteriori en vérifier le contenu.

Quels standards utiliser ?

Pour empêcher les abus liés au spam et au phishing, SPF (Sender Policy Framework) a été normalisé. Il faut toutefois savoir configurer correctement SPF pour mitiger correctement les risques de spoofing d’emails.

Dans cette série de 3 articles, nous vous proposons d’évoquer 3 mécanismes de protection qu’il vous faut largement déployer aujourd’hui pour protéger vos emails:

SPF: permet de définir votre politique d’envois de mail (quel serveur est habilité à envoyer des emails, quoi faire si le contrôle SPF échoue, …),

DKIM: protection en intégrité du contenu de vos emails,

DMARC: reporting et conformité pour l’authentification de messages basée sur les informations de domaine (et sur SPF/DKIM).