beSECURE (AVDS) - Scanner de vulnérabilités de beyond security

Scanner = Système Automatisé de Détection de Vulnérabilités

Le système beSECURE (AVDS pour Automated Vulnerability Detection System), est un dispositif de détection des vulnérabilités sur le réseau. beSECURE identifie les failles de sécurité et les vulnérabilités et répertorie leur localisation exacte et leur description, tout en suggérant des mesures correctives.beSECURE est capable d'analyser toutes les adresses IP automatiquement, ou de planifier des contrôles pour des adresses IP ou des segments spécifiques à des horaires précis.

Chaque analyse comprend le plus large éventail de contrôles de sécurité disponibles à l'heure actuelle.

Architecture adaptable

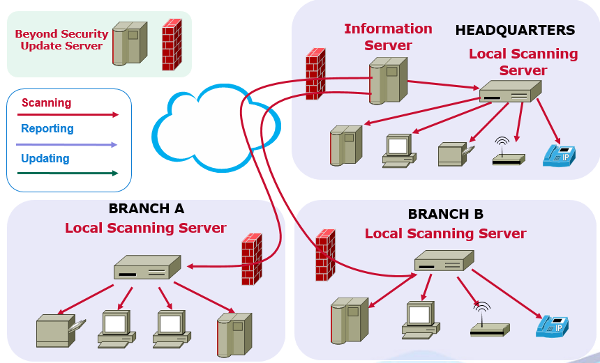

La solution beSECURE est composée de 2 éléments : IS (Information Server, celui sur lequel sont consolidés les rapports) et des LSS (Local Scanner qui réalisent les scans des vulnérabilités).

La solution permet de trouver l'architecture qui vous convient :

- Totalement en mode cloud depuis les serveurs beyond security,

- En mode hybride entre des scanners distribués sur vos réseaux répartis sur le globe,

- En mode "on premise" intégralement dans votre organisation (Cf. schéma ci-dessus),

- Un mode totalement déconnecté est également possible.

Caractéristiques principales :

- Analyse les serveurs, routeurs, pare-feu, commutateurs, téléphones, systèmes d'exploitation - tout dispositif qui communique avec une adresse IP,

- Aucun logiciel ou agent à installer ou à conserver,

- Fréquence d'analyse souple : programmée ou à la demande,

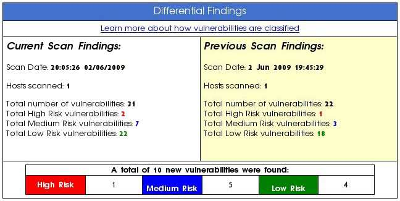

- Rapports différentiels, qui identifient rapidement les nouvelles vulnérabilités, les modifications apportées depuis le dernier contrôle de sécurité et effectuent un suivi des mesures correctives au fil du temps,

- Mises à jour automatiques quotidiennes de la base de données des vulnérabilités, pour contrer en amont les menaces les plus récentes,

- Assistance téléphonique illimitée 24h/24 et 7j/7, avec un accès au réseau beyond security composé d'experts dans le domaine de la sécurité.

beSECURE (AVDS) by beyond security

Regardez notre vidéo d'explication

Besoin d'une démonstration ?

Commander une analyse de sécurité de mon votre site web ?

Dispositif de sécurité

Le scanner beSECURE (AVDS) est un appareil en rack de 19 pouces. La conception du dispositif offre une analyse rapide et permet à l'administrateur responsable de la sécurité de se concentrer sur la détection des vulnérabilités de manière rapide et directe, sans avoir à gérer un système d'exploitation ou une suite d'outils disparates.

- Configuration simple. Durée d'exécution : environ une heure,

- Dispositif autonome Ne nécessite pas l'intégration au matériel existant,

- Aucun logiciel ou agent à installer,

- Système d'exploitation du dispositif protégé contre les attaques.

Génération de rapport ciblés

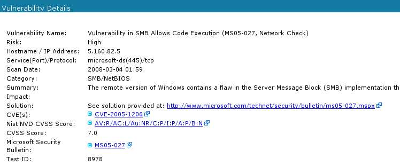

Les rapports beSECURE (AVDS) standards offrent une analyse complète de toutes les vulnérabilités trouvées, classées par criticité du risque.

Chaque vulnérabilité détectée contient des informations techniques spécifiques au risque, y compris un bref résumé, le niveau de gravité, l'impact possible, la solution recommandée et des informations pertinentes, par exemple des liens vers des correctifs fournis par des éditeurs de logiciels. Une section « résumé de l'exécution » inclut un résumé général permettant une évaluation rapide des risques détectés.

Audits de sécurité de site Web ?

beSECURE (AVDS) effectue une analyse interne et externe des réseaux quel que soit le nombre de serveurs, services, ports ou adresses IP.

Pour une analyse de sécurité ciblée sur des sites Web, des serveurs Web, des paniers d'achats et toute adresse IP sur Internet, les analyses peuvent être effectuées par nos serveurs hébergés et les résultats peuvent être combinés aux résultats d'analyse interne réalisée localement afin d'obtenir un rapport complet sur les vulnérabilité s.

Rapport différentiels

Les rapports différentiels permettent de présenter les modifications depuis la dernière analyse. Les nouvelles vulnérabilités, les ports ouverts, les services en cours d'exécution, les hôtes nouveaux/supprimés sont répertoriés, et un résumé de tout problème résolu depuis la dernière analyse est présenté.

Les rapports différentiels constituent un outil précieux pour contrôler les modifications apportées aux données de référence sur la sécurité et effectuer le suivi des mesures correctives réalisées au fil du temps.

Solutions pour fournisseurs de services gérés.

Architecture distribuée pour réseaux de grande taille

Pour les réseaux de grande taille (entre 2 000 et 2 millions de nœuds), beSECURE (AVDS) utilise une architecture d'analyse distribuée afin d'analyser et de gérer efficacement les évaluations des vulnérabilités et d'effectuer le suivi à partir d'une console d'administration unique. Plusieurs dispositifs répartis sur des réseaux distincts peuvent se connecter à un système de gestion centralisé pour effectuer une analyse distribuée et consolider les données des rapports.Nouvelles vulnérabilités

Avec environ 310 nouvelles vulnérabilités de systèmes d’exploitation et d'applications en moyenne annoncées par mois, une analyse de réseau active et régulière est essentielle. Une solution automatisée de gestion et d'évaluation des vulnérabilités en continu est la meilleure option pour évaluer et gérer les vulnérabilités d'un réseau d'entreprise.

Contrôle des vulnérabilités

Analyses - Contrôles d'échantillon

Applications Web

Applications Web Apache, Microsoft IIS®, Oracle WebLogic®, IBM WebSphere®, Adobe ColdFusion®, paniers d'achat

Base de données

Base de données Oracle®, MySQL, Microsoft SQL Server®, Lotus Notes®, DB2®

Systèmes de réseau

Routeurs, pare-feu, commutateurs/hubs, serveurs d'accès distant, points d'accès sans fil, IPSec, PPTP, DHCP, DNS, LDAP, SNMP, VPN, FTP, SSH, TELNET, modems, systèmes d'anti-virus

Systèmes d'exploitation

Systèmes d'exploitation Microsoft Windows NT, 2000, Server 2003 et 2008, XP, Vista®, Windows 7®, Solaris®, AIX®, HP-UX®, SCO Unixware®, BSD (OpenBSD, NetBSD), Linux, AS/400®, VMS®, Mac OS X®, Novell NDS

Langages

SQL, ASP, PHP, CGI, JavaScript, PERL, Ruby, .NET

Applications OSI Layer 7

Serveur Web, Serveur de base de données, serveur de messagerie, serveur FTP, serveur proxy

Fonctionnalités

- Analyse des plages d'adresses IP illimitées pour identifier les adresses IP actives

- Une fonction ad-hoc analyse rapidement en quelques secondes des nœuds individuels ou des segments du réseau.

- Programmation automatique d'analyses quotidiennes/hebdomadaires/mensuelles.

- Génération de rapports différentiels qui mettent en avant et testent les adresses IP, ports et services ajoutés.

- Moteur de recherche puissant, qui filtre et traite rapidement les vulnérabilités rapportées.

- Architecture d'analyse distribuée pour les réseaux de grande taille, et dispositifs AVDS multiples avec analyses à l'échelle de l'entreprise et rapports consolidés.

- Profils d'analyse permettant de vérifier rapidement un sous-ensemble restreint de problèmes sur des réseaux de grande taille.

- Non-intrusif et consomme peu de bande passante. La vitesse d'analyse peut être limitée par l'administrateur afin de contrôler les contraintes relatives à la bande passante.

- Interface d'administration sur navigateur Web.

- Peut détecter jusqu'à 2 millions d'adresses IP actives.

- Mises à jour automatiques quotidiennes de la base de données des menaces.

- Base de données des vulnérabilités fournie par le portail SecuriTeam (www.securiteam.com), un centre d'échange d'informations sur la sécurité respecté dans le secteur bénéficiant de plus de 2 millions de visites par an et de 8 500 articles en ligne.

- Assistance téléphonique 24h/24 et 7j/7 avec un accès aux experts Beyond Security.

Complément du test d'intrusion (pentest)

De nombreuses entreprises doivent réaliser régulièrement un test de pénétration sur leurs réseaux et sites Web. Ces tests sont intrusifs et onéreux. En outre, étant donné la rapidité avec laquelle de nouvelles vulnérabilités sont découvertes, exploitées et rendues disponibles à la communauté des pirates informatiques à grande échelle, les résultats des tests d'intrusion deviennent obsolètes aussitôt qu'ils sont générés. AVDS offre des résultats équivalents à la plupart des procédures de test de pénétration, à la demande et sur un mode industriel.

Performance d'analyse

Par défaut Min Max Vitesse d'analyse (paquets/seconde) 300 35 Nombre de sessions par analyse 8 2 Débit par analyse (kilobits / seconde) 60 6 Durée moyenne d'analyse Analyse un réseau standard de classe C en environ 12 minutesSpécifications matérielles du dispositif

- Facteur de forme : 1 unité montée en rack de 19 pouces (avec rails Dell Rapid/Versa) ou mini tour

- Processeur : Dual Core Xeon E3110

- Mémoire RAM: 2 Go DDR2, 800 MHZ, 2X1 G

- Disque dur : 250 Go, 7,2K RPM, SATA, 3 Gbit/s, 3.5-po

- Carte réseau : 2 Ports Gigabit Ethernet

- Système d'exploitation : Linux (renforcé)

-

Configuration requise

- IE 6.0 ou version ultérieure, Mozilla Firefox 1.5 ou version ultérieure (pour la console d'administration)

- Adresse IP sur votre réseau interne